¿Son seguros los programas que ejecutamos? ¿Serán seguros los software que están en proceso de desarrollo?

La única certeza que tenemos es que todos los programas pueden contener debilidades o vulnerabilidades.

Vulnerabilidad según la Rae, el término vulnerable (del latín: vulnerabĭlis) significa: «adj. Que puede ser herido o recibir lesión, física o moralmente.»

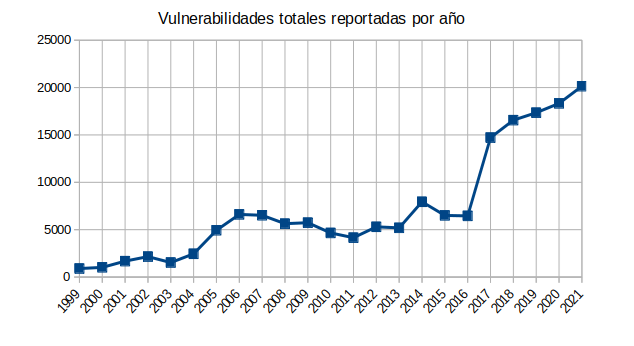

Las vulnerabilidades reportadas desde 1999 ascienden a 186.335 en total, detectadas por hackers éticos, fabricantes, desarrolladores y demás actores son recopiladas y documentadas mediante un sistema de clasificación el cual otorga una identificación única a cada vulnerabilidad y se clasifican además con una puntuación o “score” que detalla el riesgo de la vulnerabilidad a la hora de ser usada por los atacantes en una base de datos americana.

La forma de otorgar el nivel de riesgo a una vulnerabilidad viene dada por una combinación de diferentes factores como: el vector de acceso, el impacto en la confidencialidad o integridad, los potenciales daños colaterales, etc.

Desde 2016 el número de vulnerabilidades graves han descendido, gracias al esfuerzo del desarrollo seguro por los equipos de programación de empresas y organizaciones, a los hackers éticos, a los departamentos y empresas de ciberseguridad.

Ya que, cuanto mayor es el nivel de dependencia tecnológica de una organización, empresa y/o pyme, mayor es el nivel de amenazas tecnológicas a las que estará expuesto.

Pero, qué sucede cuando somos consumidores de tecnología y no expertos en ella, y debemos digitalizarnos sí o sí, ya que al menos tendremos una página web, app, e-comerce, en la nube...etc.

¿Cómo abordamos este desafío?

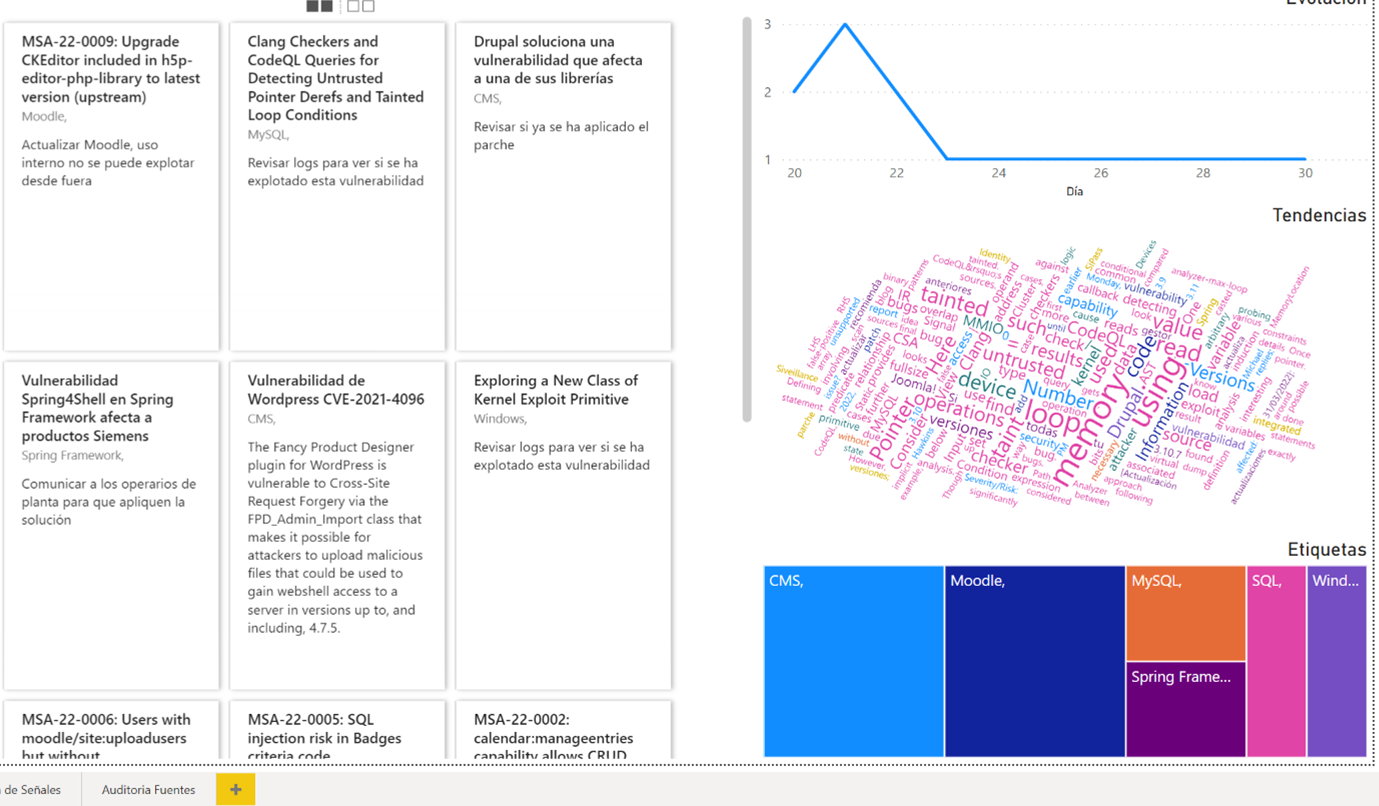

Tanto como desarrolladores de tecnología, como consumidores finales de tecnología, podemos recibir alertas, información puntual sobre nuevas vulnerabilidades que realmente puedan afectar a nuestro entorno de trabajo digital que manejamos día a día, junto con medidas preventivas y/o parches para subsanarlas o al menos estar al tanto de ellas, aunque las realice un proveedor final o un departamento especializado.

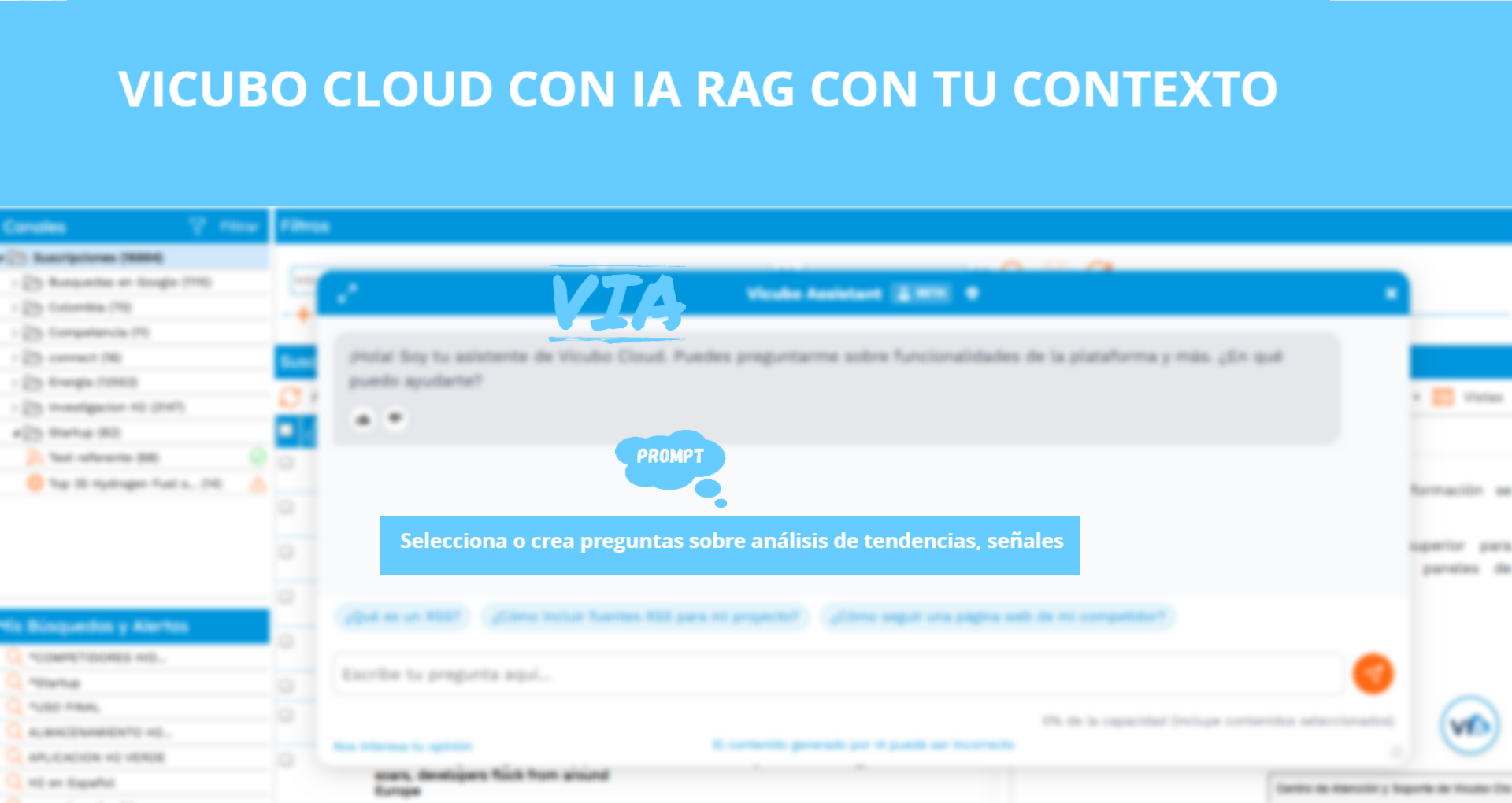

Vicubo Cloud, integra las principales fuentes de información: base de datos de vulnerabilidades, una recopilación de noticias del sector TIC relacionadas con la seguridad informática:

- Alertas de Incibe

- Recomendaciones de Incibe

- BBDD del Instituto Nacional de estándares y tecnología americano

- Avisos de vulnerabilidades del software especifico: Moodle, Joomla,...

- …etc.

Así es como las empresas reciben las alertas personalizadas que afectan al inventario de tecnologías de su organización.

Según nuestras estadísticas, se generan un promedio de 40 a 50 alertas diarias para un aproximado de 5 tecnologías personalizadas.

Imaginaos lo que supone para una empresa o equipo de desarrollo, descubrir y clasificar esta cantidad de información requeriría la inversión de un esfuerzo considerable de tiempo y conocimiento, a sabiendas de la diversidad de fuentes, la cantidad de información, el tecnicismo y la complejidad de los motores técnicos de búsquedas en las fuentes existentes.

Vicubo Cloud funciona de la siguiente manera:

- Integra a través de un proceso automatizado (arañas, bots y scrappers) rastrean todo lo que se está compartiendo en las BBDD y fuentes de información anteriores previamente seleccionadas.

- Utiliza un sistema de patrones y un complejo componente de aprendizaje automatizado para: mejorar, optimizar, centralizar y buscar la información del ámbito de la ciberseguridad.

- Descubre tendencias, analiza y clasifica la información de interés de acuerdo con la organización.

- Automatiza el envío de alertas al correo electrónico de la empresa correspondiente.

- Integra la posibilidad de gestionar la información con etiquetado inteligente

- Permite explotarla información y representarla de forma gráfica

En definitiva permite tener mayor conocimiento a la hora de tomar de decisiones en el mundo digital en el que vivimos

Si estas interesado solicítanos más información o una demo online.

Si te ha gustado la noticia, suscríbete a nuestro boletín y compártela con tus amigos...